Business Continuity….. hinterfragen des Status Quo

Welche Widerstandskraft und Robustheit besitzt Ihre Firma, wenn es um Cyber Angriffe geht? Haben Sie sich diese Frage jemals gestellt?

Die Themen Cyber Security und Cyber Resilience gehen Hand in Hand und ergänzen sich in Ihrem Tun. Cyber Security fokussiert sich auf die Prävention, während Cyber Resilience davon ausgeht, dass man bereits Opfer eines Angriffs ist und Massnahmen, Prozesse und Methoden hat, um die Arbeit möglichst zeitnah (abhängig der Anforderungen RPO/RTO) wieder aufnehmen kann. Cyber-Attacken wie z.B. Ransomware umgehen herkömmliche Sicherheitskontrollen, sodass der Angreifer monatelang oder manchmal sogar jahrelang unentdeckt bleibt und das Unternehmen noch weniger auf eine Wiederherstellung vorbereitet ist. Da die Cyber-Angriffe immer ausgefeilter und verheerender werden, sind Unternehmen gut beraten neue Anwendungsfälle für Daten-schutz und Cybersicherheit in Betracht zu ziehen, welche als sogenannte „letzte Verteidigungs-linie“ agieren. Diese stellen sicher, dass das Unternehmen einen geschäftsvernichtenden Cyber-Angriff überleben kann.

Cyber Resilience ist Ihr Rettungsschirm

In der heutigen Zeit ist die Gefahr eines erfolgreichen Angriffs auf Unternehmen unabhängig derer Grösse lediglich eine Frage der Zeit. Es ist überlebenswichtig, dass die Geschäftsprozesse von Unternehmen ergänzend weiter ausgearbeitet werden, um widerstandsfähiger gegenüber Cyberangriffen zu sein. In einem Schadensfall muss ein akzeptables IT-Infrastrukturniveau erhalten bleiben oder wiederaufgebaut werden können, dass eine zeitnahe Wiederaufnahme der Geschäftstätigkeiten sichergestellt ist.

Mit dem CAPTx Cyber Resilience Assessment erhalten Sie eine fundierte IST-Analyse sowie werden die erste Schritte ausgearbeitet, welche danach als Projektplan dienen können.

Analyse

- Auflisten und Priorisieren der Applikationen

- Klassifizieren jeder Applikation inkl. der dazugehörigen Daten:

- Service Level Anforderungen (RPO/RTO)

- Compliancy Anforderungen

- Risiko Level

- Betrieb & Governance

- Analysieren und Bewerten der Backup Infrastruktur und Strategie

Ergebnis und Dokumentation

- Workshop Agenda:

- Ergebnisse

- Dokumentation

- Entscheidungsvorschläge

- Roadmap aufgrund der Prioritäten, Machbarkeit und Auswirkungen

- Definieren der nächsten Schritte und Projekte

Für mehr Informationen kontaktieren Sie uns unter der E-Mail-Adresse: info@captx.ch

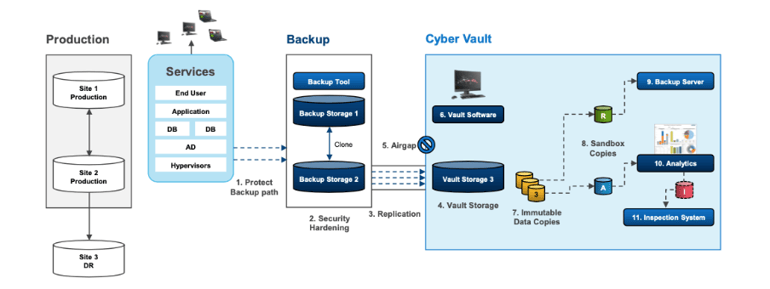

Cyber Recovery Solution von Dell Technologies

Cyber Recovery Vault (CR-Vault) - Das Herzstück von Dell EMC Cyber Recovery ist der CR-Vault, ein isolierter und geschützter Teil des Rechenzentrums der durch ein Airgap getrennt wird. Der CR-Vault speichert Ihre kritischen Daten auf Dell EMC-Technologie, die für Wiederherstellungs- und Sicherheitsanalysen verwendet wird. Das Ziel des CR-Vault besteht darin, Daten von der primären Umgebung auf eine gesicherte Plattform zu kopieren, sodass Sie im Falle eines böswilligen Cyberangriffs schnell auf eine saubere Datenkopie zurückgreifen können, um Ihre kritischen Geschäftssysteme wiederherzustellen.

Security Analytics - Der automatisierte Workflow von Cyber Recovery umfasst die Möglichkeit, Sandbox-Kopien zu erstellen, die Sie für Sicherheitsanalysen verwenden können. Die Analyse wird automatisch durch vordefinierte Workflows, die durch das CR-Vault Management bereitgestellt werden oder über eine Anbindung der REST-API durchgeführt. Cyber Recovery wendet über 40 Heuristiken an, um Kompromiss-indikatoren zu ermitteln und den Administrator zu alarmieren. Die sich schnell ändernde Bedrohungslandschaft erfordert ein adaptives Analyse-Framework. Durch den Einsatz künstlicher Intelligenz (KI) und maschinellem Lernen (ML), versucht man der Bedrohung einen Schritt voraus zu sein.

Recovery und Remediation - Cyber Recovery ermöglicht dynamische Wiederher-stellungsverfahren unter Einbezug von bestehenden Disaster Recovery Konzepten, um geschäftskritische Systeme und Applikationen schnell wieder verfügbar zu machen. Für Kunden, die Ihre Backup-Umgebung mit Dell EMC NetWorker steuern, ermöglicht die direkte Integration in Cyber Recovery eine automatisierte Wiederherstellung aus der sicheren CR-Vault-Umgebung.

Marc Schmitt